Shows

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole138 👉 Come Cambiano gli Equilibri tra Supporto e Operatori in un ufficio tra le 6 e le 10 pc138 👉 Come Cambiano gli Equilibri tra Supporto e Operatori in un ufficio tra le 6 e le 10 pcNei gruppi di piccole dimensioni, il supporto che lo staff tecnico mette in campo è commisurato al gruppo e consente quasi un rapporto personale , uno a uno, come se fosse un affiancamento. Questa condizione viene inevitabilmente meno nel momento in cui lo staff cresce numericamente e il supporto tecnico finisce per dedicare meno tempo a ciascun operatore perché preso da più problematiche e più persone.Questa distanza finisce inevitabilmente per creare una sorta di scollamento anche nei comportamenti degli utenti che ini...2022-10-0509 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole138 👉 Come Cambiano gli Equilibri tra Supporto e Operatori in un ufficio tra le 6 e le 10 pc138 👉 Come Cambiano gli Equilibri tra Supporto e Operatori in un ufficio tra le 6 e le 10 pcNei gruppi di piccole dimensioni, il supporto che lo staff tecnico mette in campo è commisurato al gruppo e consente quasi un rapporto personale , uno a uno, come se fosse un affiancamento. Questa condizione viene inevitabilmente meno nel momento in cui lo staff cresce numericamente e il supporto tecnico finisce per dedicare meno tempo a ciascun operatore perché preso da più problematiche e più persone.Questa distanza finisce inevitabilmente per creare una sorta di scollamento anche nei comportamenti degli utenti che ini...2022-10-0509 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole137 👉 INIZIAMO Il 3° LIVELLO : Uffici da 6 a 10 Postazioni di Lavoro137 👉 INIZIAMO Il 3° LIVELLO : Uffici da 6 a 10 Postazioni di LavoroLa nostra azienda è cresciuta sull’infrastruttura che avevamo progettato quando il nostro ufficio era più piccolo, un precedente livello di configurazione: (l’ufficio di 5 potazioni). Sulla base di quell’organizzazione il lavoro è aumentato, sono aumentate le postazioni e quindi i computer, gli utenti, le stampanti e ovviamente anche i dati da gestire. Pur essendo una buona organizzazione di partenza, non è più adatta al contesto che si è creato ed ha bisogno di essere aggiornata per far fronte alle nuove esigenze lavorative e organizzative che si sono create a fronte della c...2022-10-0315 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole137 👉 INIZIAMO Il 3° LIVELLO : Uffici da 6 a 10 Postazioni di Lavoro137 👉 INIZIAMO Il 3° LIVELLO : Uffici da 6 a 10 Postazioni di LavoroLa nostra azienda è cresciuta sull’infrastruttura che avevamo progettato quando il nostro ufficio era più piccolo, un precedente livello di configurazione: (l’ufficio di 5 potazioni). Sulla base di quell’organizzazione il lavoro è aumentato, sono aumentate le postazioni e quindi i computer, gli utenti, le stampanti e ovviamente anche i dati da gestire. Pur essendo una buona organizzazione di partenza, non è più adatta al contesto che si è creato ed ha bisogno di essere aggiornata per far fronte alle nuove esigenze lavorative e organizzative che si sono create a fronte della c...2022-10-0315 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole136 ♨️ CONCLUDIAMO il 2° LIVELLO (ufficio tra le 3 e le 5 postazioni)136 ♨️ CONCLUDIAMO il 2° LIVELLO (ufficio tra le 3 e le 5 postazioni)Riassumiamo in questa puntata il cammino fin qui fatto per vivere il mondo digitale nel modo più sicuro possibile: introduzione, il primo livello, il materiale a disposizione e poi il riassunto dei punti salienti del secondo livello (ufficio tra le 3 e le 5 postazioni di lavoro:- il Server.- Il Dominio di Rete.- La struttura dati ad Albero Rovesciato.- Come applicare permessi di sicurezza ai dati: Gruppi di Sicurezza.- Garantire la Disponibilità dei dati: riflettiamo sui Backup.- Stampanti di Rete ch...2022-09-3012 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole136 ♨️ CONCLUDIAMO il 2° LIVELLO (ufficio tra le 3 e le 5 postazioni)136 ♨️ CONCLUDIAMO il 2° LIVELLO (ufficio tra le 3 e le 5 postazioni)Riassumiamo in questa puntata il cammino fin qui fatto per vivere il mondo digitale nel modo più sicuro possibile: introduzione, il primo livello, il materiale a disposizione e poi il riassunto dei punti salienti del secondo livello (ufficio tra le 3 e le 5 postazioni di lavoro:- il Server.- Il Dominio di Rete.- La struttura dati ad Albero Rovesciato.- Come applicare permessi di sicurezza ai dati: Gruppi di Sicurezza.- Garantire la Disponibilità dei dati: riflettiamo sui Backup.- Stampanti di Rete ch...2022-09-3012 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole135 ♨️ Come evitare le stampanti condivise in un ufficio tra le 3 e le 5 postazioni135 ♨️ Come evitare le stampanti condivise in un ufficio tra le 3 e le 5 postazioniSi apre qui un altro paragrafo importante che segna un’ulteriore differenza tra la gestione semplificata di un ufficio con due pc aventi la stampante collegata direttamente al computer (attraverso un cavo USB) e un ufficio più numeroso che utilizza una stampante di rete per ottimizzare costi e performance.QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 puntate a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.Se hai perso qualche puntata, puoi riascoltarla su una dei miei canaliI miei Social 👉 Metti like...2022-09-2910 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole135 ♨️ Come evitare le stampanti condivise in un ufficio tra le 3 e le 5 postazioni135 ♨️ Come evitare le stampanti condivise in un ufficio tra le 3 e le 5 postazioniSi apre qui un altro paragrafo importante che segna un’ulteriore differenza tra la gestione semplificata di un ufficio con due pc aventi la stampante collegata direttamente al computer (attraverso un cavo USB) e un ufficio più numeroso che utilizza una stampante di rete per ottimizzare costi e performance.QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 puntate a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.Se hai perso qualche puntata, puoi riascoltarla su una dei miei canaliI miei Social 👉 Metti like...2022-09-2910 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole134 ♨️ BackUp in Cloud in un ufficio tra le 3 e le 5 postazioni134 ♨️ BackUp in Cloud in un ufficio tra le 3 e le 5 postazioniIl BACKUP del CLOD …AZIENDALE.Nata come ulteriore risorsa di salvataggio, molta orientata al Disaster Recovery, questa soluzione sta diventando un’esigenza quotidiana.Lavorando direttamente sui file in cloud, sarà doveroso organizzarsi con un sistema di salvataggio dati conservati nel cloud, in grado di coprire le stesse esigenze rappresentate nei punti appena descritti.Replicando i dati aziendali nella struttura Cloud, qualunque essa sia•Azure Microsoft,•Google Drive,•DropBox,•Altre.QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 puntate a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegaz...2022-09-2607 min

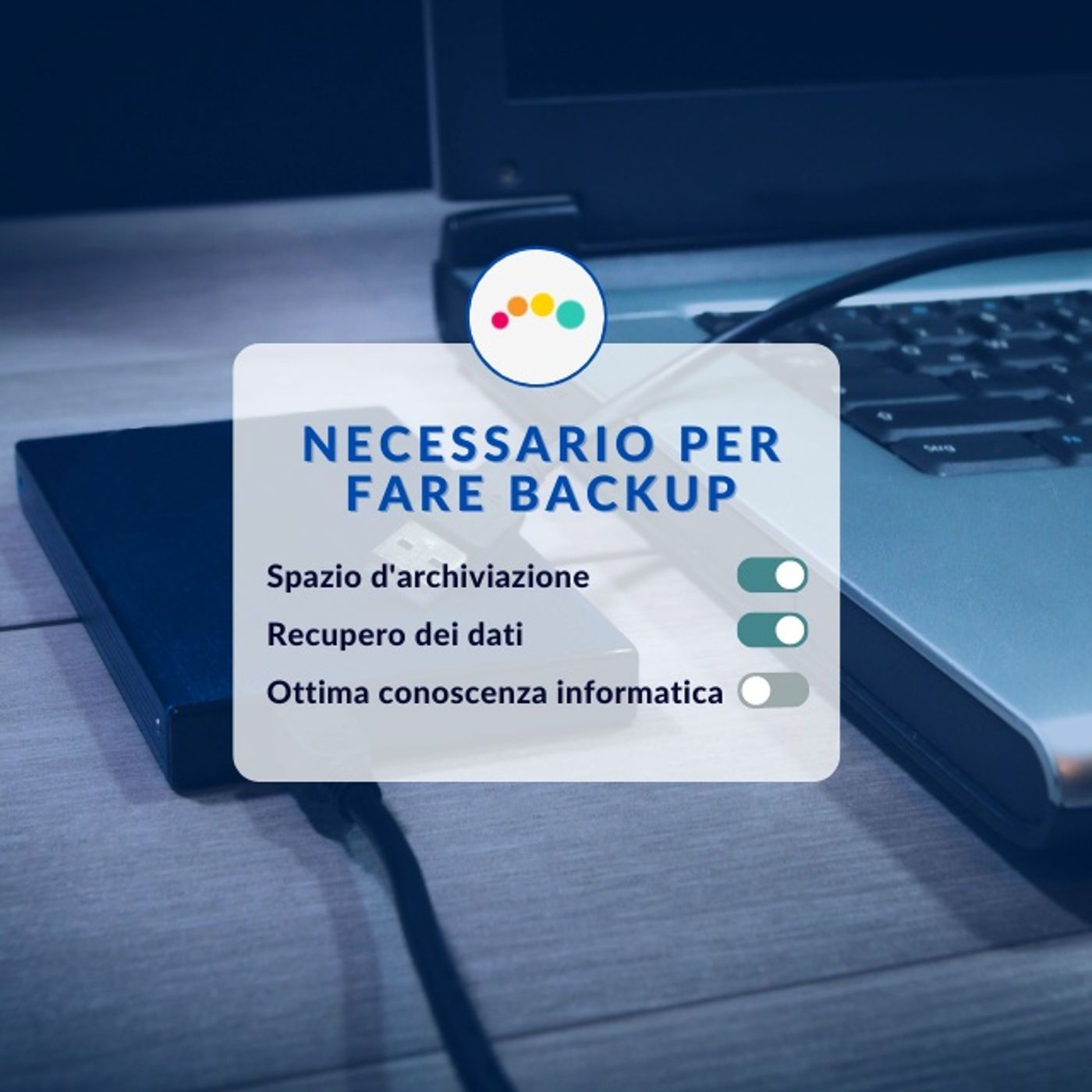

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole134 ♨️ BackUp in Cloud in un ufficio tra le 3 e le 5 postazioni134 ♨️ BackUp in Cloud in un ufficio tra le 3 e le 5 postazioniIl BACKUP del CLOD …AZIENDALE.Nata come ulteriore risorsa di salvataggio, molta orientata al Disaster Recovery, questa soluzione sta diventando un’esigenza quotidiana.Lavorando direttamente sui file in cloud, sarà doveroso organizzarsi con un sistema di salvataggio dati conservati nel cloud, in grado di coprire le stesse esigenze rappresentate nei punti appena descritti.Replicando i dati aziendali nella struttura Cloud, qualunque essa sia•Azure Microsoft,•Google Drive,•DropBox,•Altre.QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 puntate a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegaz...2022-09-2607 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole133 ♨️Cosa valutare per il Back Up in un ufficio tra le 3 e le 5 postazioni133 ♨️Cosa valutare per il Back Up in un ufficio tra le 3 e le 5 postazioniSPAZIO d’ARCHIVIAZIONE:Quando i dati iniziano ad essere molti, nasce la necessità di organizzarsi con archivi sempre più capienti e, al contempo, di ottimizzare l’uso dello spazio d’archiviazione (che per quanto ampio ha comunque dei limiti fisici).RECUPEO PUNTALE DEI FILE A DATA PRECISA :Al crescere dei dati, crescono anche le possibilità d’errore e la conseguente necessità di recuperare le informazioni, anche andando indietro nel tempo.Un’esigenza che va contestualizzata nei limiti dello spazio d’archiviazione ch...2022-09-2309 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole133 ♨️Cosa valutare per il Back Up in un ufficio tra le 3 e le 5 postazioni133 ♨️Cosa valutare per il Back Up in un ufficio tra le 3 e le 5 postazioniSPAZIO d’ARCHIVIAZIONE:Quando i dati iniziano ad essere molti, nasce la necessità di organizzarsi con archivi sempre più capienti e, al contempo, di ottimizzare l’uso dello spazio d’archiviazione (che per quanto ampio ha comunque dei limiti fisici).RECUPEO PUNTALE DEI FILE A DATA PRECISA :Al crescere dei dati, crescono anche le possibilità d’errore e la conseguente necessità di recuperare le informazioni, anche andando indietro nel tempo.Un’esigenza che va contestualizzata nei limiti dello spazio d’archiviazione ch...2022-09-2309 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole132♨️ Come Organizzare il Back Up in un ufficio tra le 3 e le 5 postazioni132♨️ Come Organizzare il Back Up in un ufficio tra le 3 e le 5 postazioniGIORNALIERO INCREMENTALESETTIMANALE TOTALE x 4MENSILE TOTALE x 12QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 puntate a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.Se hai perso qualche puntata, puoi riascoltarla su una dei miei canaliI miei Social 👉 Metti like sulla nostra pagina FACEBOOK https://www.facebook.com/iacovittimarco👉 Iscriviti al nostro canale YOUTUBE con i video organizzati in playlist (cerca Marco Iacovitti)👉 Segui LinkedIN (cerca Marco Iacovitti)👉 Ascoltare i nostri PODCAST : cerca Marco Iacovitti su ➡️ Spotify ➡️ Spreaker ➡️ Google ➡️ Apple#sicurezzain2022-09-2110 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole132♨️ Come Organizzare il Back Up in un ufficio tra le 3 e le 5 postazioni132♨️ Come Organizzare il Back Up in un ufficio tra le 3 e le 5 postazioniGIORNALIERO INCREMENTALESETTIMANALE TOTALE x 4MENSILE TOTALE x 12QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 puntate a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.Se hai perso qualche puntata, puoi riascoltarla su una dei miei canaliI miei Social 👉 Metti like sulla nostra pagina FACEBOOK https://www.facebook.com/iacovittimarco👉 Iscriviti al nostro canale YOUTUBE con i video organizzati in playlist (cerca Marco Iacovitti)👉 Segui LinkedIN (cerca Marco Iacovitti)👉 Ascoltare i nostri PODCAST : cerca Marco Iacovitti su ➡️ Spotify ➡️ Spreaker ➡️ Google ➡️ Apple#sicurezzain2022-09-2110 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole131 ♨️ Garantiamo la disponibilità dei dati in un ufficio tra le 3 e le 5 postazioni131 ♨️ Garantiamo la disponibilità dei dati in un ufficio tra le 3 e le 5 postazioniAffrontiamo in questo paragrafo il terzo pilastro su cui si reggono tutti i principi della sicurezza informatica. Quando si parla di disponibilità del dato, si pensa sempre al BackUp, in una qualsiasi delle sue molteplici forme. Il backup da sempre il vero grande punto di riferimento per garantire la disponibilità dei dati e ritorna sistematicamente in ciascuno dei livelli d’informatizzazione che affrontiamo. QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 puntate a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.2022-09-1910 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole131 ♨️ Garantiamo la disponibilità dei dati in un ufficio tra le 3 e le 5 postazioni131 ♨️ Garantiamo la disponibilità dei dati in un ufficio tra le 3 e le 5 postazioniAffrontiamo in questo paragrafo il terzo pilastro su cui si reggono tutti i principi della sicurezza informatica. Quando si parla di disponibilità del dato, si pensa sempre al BackUp, in una qualsiasi delle sue molteplici forme. Il backup da sempre il vero grande punto di riferimento per garantire la disponibilità dei dati e ritorna sistematicamente in ciascuno dei livelli d’informatizzazione che affrontiamo. QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 puntate a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.2022-09-1910 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole130 ♨️ SICURI e GENTILI: la rete per gli ospiti (in un ufficio tra le 3 e le 5 postazioni)130 ♨️ SICURI e GENTILI: la rete per gli ospiti (in un ufficio tra le 3 e le 5 postazioni)Si tratta di piccole porzioni di rete totalmente indipendenti tra loro a cui si ricorre per creare degli ambienti del tutto autonomi pur essendo fisicamente collegati al medesimo impianto.Questa separazione, che evita qualsiasi forma di contatto con dispositivi esterni, rappresenta la migliore forma di protezione applicabile in queste situazioni.QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 puntate a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.Se hai perso qualche puntata, puoi riascoltarla su una dei miei canaliI...2022-09-1611 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole130 ♨️ SICURI e GENTILI: la rete per gli ospiti (in un ufficio tra le 3 e le 5 postazioni)130 ♨️ SICURI e GENTILI: la rete per gli ospiti (in un ufficio tra le 3 e le 5 postazioni)Si tratta di piccole porzioni di rete totalmente indipendenti tra loro a cui si ricorre per creare degli ambienti del tutto autonomi pur essendo fisicamente collegati al medesimo impianto.Questa separazione, che evita qualsiasi forma di contatto con dispositivi esterni, rappresenta la migliore forma di protezione applicabile in queste situazioni.QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 puntate a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.Se hai perso qualche puntata, puoi riascoltarla su una dei miei canaliI...2022-09-1611 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole129 ♨️ Come Inserire un ANTIVIRUS in un ufficio tra le 3 e le 5 postazioni129 ♨️Come Inserire un ANTIVIRUS in un ufficio tra le 3 e le 5 postazioniL’ANTIVIRUS, che riconosce e blocca i virus e potenziali file infetti, come già ampiamente vito nei paragrafi precedenti, non deve soltanto essere installato ma deve anche essere quotidianamente aggiornato scaricando le “firme” messe a disposizione dalla casa madre. Una frequenza di aggiornamento inferiore alle 4 volte al giorno deve ritenersi un’iniziale condizione di rischio e, quindi, una vulnerabilità per il computer in primis e per l'intera reteQUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 puntate a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭...2022-09-1510 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole129 ♨️ Come Inserire un ANTIVIRUS in un ufficio tra le 3 e le 5 postazioni129 ♨️Come Inserire un ANTIVIRUS in un ufficio tra le 3 e le 5 postazioniL’ANTIVIRUS, che riconosce e blocca i virus e potenziali file infetti, come già ampiamente vito nei paragrafi precedenti, non deve soltanto essere installato ma deve anche essere quotidianamente aggiornato scaricando le “firme” messe a disposizione dalla casa madre. Una frequenza di aggiornamento inferiore alle 4 volte al giorno deve ritenersi un’iniziale condizione di rischio e, quindi, una vulnerabilità per il computer in primis e per l'intera reteQUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 puntate a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭...2022-09-1510 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole128 ♨️il DOMINIO per Integrità dei dati in un ufficio tra le 3 e le 5 postazioni128 ♨️il DOMINIO per Integrità dei dati in un ufficio tra le 3 e le 5 postazioniIL DOMINIO ci mette al sicuro dal fatto che qualcuno possa installare programmi senza avere la giusta consapevolezza delle conseguenze. Allo stesso tempo, bloccando il file system, si mette al sicuro dal fatto che anche i virus avranno queta sorta di limite e quindi non potranno installarsi nelle cartelle di sistema (come spesso fanno all’insaputa dell’utente).QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 puntate a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.Se hai perso qualche puntata, puoi riascolt...2022-09-1210 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole128 ♨️il DOMINIO per Integrità dei dati in un ufficio tra le 3 e le 5 postazioni128 ♨️il DOMINIO per Integrità dei dati in un ufficio tra le 3 e le 5 postazioniIL DOMINIO ci mette al sicuro dal fatto che qualcuno possa installare programmi senza avere la giusta consapevolezza delle conseguenze. Allo stesso tempo, bloccando il file system, si mette al sicuro dal fatto che anche i virus avranno queta sorta di limite e quindi non potranno installarsi nelle cartelle di sistema (come spesso fanno all’insaputa dell’utente).QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 puntate a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.Se hai perso qualche puntata, puoi riascolt...2022-09-1210 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole127 ♨️Integrità dei dati in un ufficio tra le 3 e le 5 postazioni127 ♨️Integrità dei dati in un ufficio tra le 3 e le 5 postazioniAl fine di garantire l’integrità dei dati, dobbiamo per prima cosa garantire il fatto che sul nostro computer girino solo ed esclusivamente le applicazioni da noi autorizzate (nel caso di una rete con 5 PC, potremmo anche parlare di applicazioni autorizzate dall’amministratore di rete) e che nessuno si possa permettere d’installare autonomamente programmi a proprio piacimento. Per poter garantire questa imprescindibile condizione, abbiamo a disposizione due strumenti di fondamentale importanza: •Il dominio di rete: solo gli amministratori di rete possono installare programmi 2022-09-0911 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole127 ♨️Integrità dei dati in un ufficio tra le 3 e le 5 postazioni127 ♨️Integrità dei dati in un ufficio tra le 3 e le 5 postazioniAl fine di garantire l’integrità dei dati, dobbiamo per prima cosa garantire il fatto che sul nostro computer girino solo ed esclusivamente le applicazioni da noi autorizzate (nel caso di una rete con 5 PC, potremmo anche parlare di applicazioni autorizzate dall’amministratore di rete) e che nessuno si possa permettere d’installare autonomamente programmi a proprio piacimento. Per poter garantire questa imprescindibile condizione, abbiamo a disposizione due strumenti di fondamentale importanza: •Il dominio di rete: solo gli amministratori di rete possono installare programmi 2022-09-0911 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole126 ♨️GPO (group poicy object)126 ♨️GPO (group poicy object) GPO (group poicy object) una serie di regole che si possono definire all’interno dell’active directory e che il sistema di Primary Domain Controller propaga automaticamente su tutti gli utenti, gruppi, cartelle, computer, dispositivi che compongono la “foresta” del dominio di rete. Un sistema assolutamente centralizzato di controllo che consente di verificare gli andamenti attraverso alcuni report che possono essere opportunamente attivati all’occorrenza. QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 puntate a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.Se hai perso qualche puntata, puoi riascoltarla su una...2022-09-0709 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole126 ♨️GPO (group poicy object)126 ♨️GPO (group poicy object) GPO (group poicy object) una serie di regole che si possono definire all’interno dell’active directory e che il sistema di Primary Domain Controller propaga automaticamente su tutti gli utenti, gruppi, cartelle, computer, dispositivi che compongono la “foresta” del dominio di rete. Un sistema assolutamente centralizzato di controllo che consente di verificare gli andamenti attraverso alcuni report che possono essere opportunamente attivati all’occorrenza. QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 puntate a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.Se hai perso qualche puntata, puoi riascoltarla su una...2022-09-0709 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole125 ♨️ Cos’è un LOG? Come è fatto, a cosa serve.125 ♨️ Cos’è un LOG? Come è fatto, a cosa serve.Oggi parliamo dei log. Un elemento semplicissimo e talvolta ignorato che però ci può aiutare a capire un sacco di cose in caso di problema.QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 puntate a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.Se hai perso qualche puntata, puoi riascoltarla su una dei miei canaliI miei Social 👉 Metti like sulla nostra pagina FACEBOOK https://www.facebook.com/iacovittimarco👉 Iscriviti al nostro canale YOUTUBE con i video organizzati in playlist (cerca Marco Iacovitti)👉 Segui LinkedIN (cerca Marco Iacovitti)👉 Ascoltare i nostri PODCAST : cerca Marco Iacovitti su ➡️ Spot...2022-09-0512 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole125 ♨️ Cos’è un LOG? Come è fatto, a cosa serve.125 ♨️ Cos’è un LOG? Come è fatto, a cosa serve.Oggi parliamo dei log. Un elemento semplicissimo e talvolta ignorato che però ci può aiutare a capire un sacco di cose in caso di problema.QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 puntate a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.Se hai perso qualche puntata, puoi riascoltarla su una dei miei canaliI miei Social 👉 Metti like sulla nostra pagina FACEBOOK https://www.facebook.com/iacovittimarco👉 Iscriviti al nostro canale YOUTUBE con i video organizzati in playlist (cerca Marco Iacovitti)👉 Segui LinkedIN (cerca Marco Iacovitti)👉 Ascoltare i nostri PODCAST : cerca Marco Iacovitti su ➡️ Spot...2022-09-0512 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole124 ♨️ A CHE PUNTO SIAMO ARRIVATI?124 ♨️ A CHE PUNTO SIAMO ARRIVATI?Dopo la pausa estiva è bene fare un punto della situazione prima di ripartire.Riordiniamo le idee, facciamo un punto delle cose che ci siamo detti e cerchiamo di ricapitolare le tappe del percorso che stiamo facendo insieme.E’ passato quasi un anno dalla prima puntata di “SICUREZZA INFORMATICA IN PILLOLE” e quindi è opportuno ricordarci da perché abbiamo intrapreso questo viaggio e cosa ci aspettiamo alla sua conclusione.Qualcuno ha detto che il viaggio in sé è una fantastica avventura, molto più della destinazione.Noi ci stiamo impegnando al massimo per d...2022-09-0214 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole124 ♨️ A CHE PUNTO SIAMO ARRIVATI?124 ♨️ A CHE PUNTO SIAMO ARRIVATI?Dopo la pausa estiva è bene fare un punto della situazione prima di ripartire.Riordiniamo le idee, facciamo un punto delle cose che ci siamo detti e cerchiamo di ricapitolare le tappe del percorso che stiamo facendo insieme.E’ passato quasi un anno dalla prima puntata di “SICUREZZA INFORMATICA IN PILLOLE” e quindi è opportuno ricordarci da perché abbiamo intrapreso questo viaggio e cosa ci aspettiamo alla sua conclusione.Qualcuno ha detto che il viaggio in sé è una fantastica avventura, molto più della destinazione.Noi ci stiamo impegnando al massimo per d...2022-09-0214 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole123 ♨️ #SERVER : RISSUNTO con ESEMPI (ufficio 3/5 postazioni)123 ♨️ #SERVER : RISSUNTO con ESEMPI (ufficio 3/5 postazioni)Abbiamo quasi finito di snocciolare tutti gli aspetti di un server, le sue funzionalità e i benefici che il suo inserimento porta in una struttura informatica, anche se piccola.Le informazioni sono tante:- hardware- software- configurazioni- automazioni- datiOggi cerchiamo di riassumerle in questa puntata, cercando di fornire esempi e spunti di riflessione.============================== INDEX ==============================00:00 : INTRO00:45 : SIGLA00:55 : PRESENTAZIONE01:20 : REIPILOGO del cammino.01:50 : RIASSUNTO delle puntate precedenti su SERVER02:30 : RIASSUNTO AUTENTICAZIONE, AUTORIZZAZIONI, PERMESSI...2022-08-1212 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole123 ♨️ #SERVER : RISSUNTO con ESEMPI (ufficio 3/5 postazioni)123 ♨️ #SERVER : RISSUNTO con ESEMPI (ufficio 3/5 postazioni)Abbiamo quasi finito di snocciolare tutti gli aspetti di un server, le sue funzionalità e i benefici che il suo inserimento porta in una struttura informatica, anche se piccola.Le informazioni sono tante:- hardware- software- configurazioni- automazioni- datiOggi cerchiamo di riassumerle in questa puntata, cercando di fornire esempi e spunti di riflessione.============================== INDEX ==============================00:00 : INTRO00:45 : SIGLA00:55 : PRESENTAZIONE01:20 : REIPILOGO del cammino.01:50 : RIASSUNTO delle puntate precedenti su SERVER02:30 : RIASSUNTO AUTENTICAZIONE, AUTORIZZAZIONI, PERMESSI...2022-08-1212 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole122 ♨️ #SERVER : ALBERO ROVESCIATO (ufficio 3/5 postazioni)122 ♨️ #SERVER : ALBERO ROVESCIATO (ufficio 3/5 postazioni)Continuiamo a parlare della struttura di dati ad Albero Rovesciato per applicare i permessi di sicurezza nel modo più efficace possibile.Oggi approfondiamo la tematica con alcuni esempi pratici.============================== INDEX ==============================00:00 : INTRO00:23 : SIGLA00:33 : PRESENTAZIONE01:00 : REIPILOGO del cammino.01:40 : RIASSUNTO delle puntate precedenti sui SERVER02:15 : RIASSUNTO della STRUTTURA dei DATI03:30 : STRUTTURA AD ALBERO ROVESCIATO 05:20 : Benefici in un gruppo di lavoro06:10 : Un esempio pratico09:30 : Organizzazione logica alla struttura di cartelle e permessi10:30 : GRAN FINALE‼️ ==============================QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 puntate a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il...2022-08-1013 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole122 ♨️ #SERVER : ALBERO ROVESCIATO (ufficio 3/5 postazioni)122 ♨️ #SERVER : ALBERO ROVESCIATO (ufficio 3/5 postazioni)Continuiamo a parlare della struttura di dati ad Albero Rovesciato per applicare i permessi di sicurezza nel modo più efficace possibile.Oggi approfondiamo la tematica con alcuni esempi pratici.============================== INDEX ==============================00:00 : INTRO00:23 : SIGLA00:33 : PRESENTAZIONE01:00 : REIPILOGO del cammino.01:40 : RIASSUNTO delle puntate precedenti sui SERVER02:15 : RIASSUNTO della STRUTTURA dei DATI03:30 : STRUTTURA AD ALBERO ROVESCIATO 05:20 : Benefici in un gruppo di lavoro06:10 : Un esempio pratico09:30 : Organizzazione logica alla struttura di cartelle e permessi10:30 : GRAN FINALE‼️ ==============================QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 puntate a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il...2022-08-1013 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole121 ♨️ #SERVER : STRUTTURA DATI(ufficio 3/5 postazioni)121 ♨️ #SERVER : STRUTTURA DATI(ufficio 3/5 postazioni)Dopo aver parlato dei diversi aspetti del server ,la parte hardware, software, configurazioni, permessi e organizzazione, oggi iniziamo a parlare do come organizzare una struttura dei dati solida e affidabile, ricorrendo proprio alle caratteristiche del server fin qui descritte.Oggi introduciamo la STRUTTURA AD ALBERO ROVESCIATO============================== INDEX ==============================00:00 : INTRO00:25 : SIGLA00:35 : PRESENTAZIONE01:00 : REIPILOGO del cammino.01:20 : RIASSUNTO delle puntate precedenti sui SERVER04:00 : STRUTTURA AD ALBERO ROVESCIATO: intro04:30 : Descrizione: come è organizzato un “ALBERO ROVESCIATO”05:25 : Vantaggi e Benefici di una struttura di questo genere06:30 : Un esempio p...2022-08-0912 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole121 ♨️ #SERVER : STRUTTURA DATI(ufficio 3/5 postazioni)121 ♨️ #SERVER : STRUTTURA DATI(ufficio 3/5 postazioni)Dopo aver parlato dei diversi aspetti del server ,la parte hardware, software, configurazioni, permessi e organizzazione, oggi iniziamo a parlare do come organizzare una struttura dei dati solida e affidabile, ricorrendo proprio alle caratteristiche del server fin qui descritte.Oggi introduciamo la STRUTTURA AD ALBERO ROVESCIATO============================== INDEX ==============================00:00 : INTRO00:25 : SIGLA00:35 : PRESENTAZIONE01:00 : REIPILOGO del cammino.01:20 : RIASSUNTO delle puntate precedenti sui SERVER04:00 : STRUTTURA AD ALBERO ROVESCIATO: intro04:30 : Descrizione: come è organizzato un “ALBERO ROVESCIATO”05:25 : Vantaggi e Benefici di una struttura di questo genere06:30 : Un esempio p...2022-08-0912 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole120 ♨️ #SERVER : PERMESSI d’accesso (ufficio 3/5 postazioni)120 ♨️ #SERVER : PERMESSI d’accesso (ufficio 3/5 postazioni)In una rete, per quanto di piccole dimensioni, è bene organizzare la gestione dell’accesso ai dati in modo che siano facilmente gestibili anche le modifiche in corso d’opera.Per questo, dopo aver autenticato e autorizzato gli utenti, è bene organizzarli in specifici gruppi di riferimento per ottimizzare le operazioni più frequenti: ecco a voi i “Gruppi di Sicurezza”.============================== INDEX ==============================00:00 : INTRO00:18 : SIGLA00:28 : PRESENTAZIONE00:50 : REIPILOGO: SERVER, tutto quello che abbiamo visto.02:25 : “PERMESSI”: il concetto e l’applicazione05:14 : GRAN FINALE‼️ ==============================QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 puntate a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire...2022-08-0507 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole120 ♨️ #SERVER : PERMESSI d’accesso (ufficio 3/5 postazioni)120 ♨️ #SERVER : PERMESSI d’accesso (ufficio 3/5 postazioni)In una rete, per quanto di piccole dimensioni, è bene organizzare la gestione dell’accesso ai dati in modo che siano facilmente gestibili anche le modifiche in corso d’opera.Per questo, dopo aver autenticato e autorizzato gli utenti, è bene organizzarli in specifici gruppi di riferimento per ottimizzare le operazioni più frequenti: ecco a voi i “Gruppi di Sicurezza”.============================== INDEX ==============================00:00 : INTRO00:18 : SIGLA00:28 : PRESENTAZIONE00:50 : REIPILOGO: SERVER, tutto quello che abbiamo visto.02:25 : “PERMESSI”: il concetto e l’applicazione05:14 : GRAN FINALE‼️ ==============================QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 puntate a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire...2022-08-0507 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole119 ♨️ #SERVER : GRUPPI di Sicurezza (ufficio 3/5 postazioni)119 ♨️ #SERVER : GRUPPI di Sicurezza (ufficio 3/5 postazioni)In una rete, per quanto di piccole dimensioni, è bene organizzare la gestione dell’accesso ai dati in modo che siano facilmente gestibili anche le modifiche in corso d’opera.Per questo, dopo aver autenticato e autorizzato gli utenti, è bene organizzarli in specifici gruppi di riferimento per ottimizzare le operazioni più frequenti: ecco a voi i “Gruppi di Sicurezza”.============================== INDEX ==============================00:00 : INTRO00:30 : SIGLA00:40 : PRESENTAZIONE02:30 : REIPILOGO: Autenticazione e Autorizzazione.03:20 : Introduciamo “i GRUPPI”05:00 : Il “CONTENITORE” di utenti06:00 : Facciamo un esempio per capire09:00 : RIASSUNTO09:30 : GRAN FINALE‼️ ...2022-08-0331 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole119 ♨️ #SERVER : GRUPPI di Sicurezza (ufficio 3/5 postazioni)119 ♨️ #SERVER : GRUPPI di Sicurezza (ufficio 3/5 postazioni)In una rete, per quanto di piccole dimensioni, è bene organizzare la gestione dell’accesso ai dati in modo che siano facilmente gestibili anche le modifiche in corso d’opera.Per questo, dopo aver autenticato e autorizzato gli utenti, è bene organizzarli in specifici gruppi di riferimento per ottimizzare le operazioni più frequenti: ecco a voi i “Gruppi di Sicurezza”.============================== INDEX ==============================00:00 : INTRO00:30 : SIGLA00:40 : PRESENTAZIONE02:30 : REIPILOGO: Autenticazione e Autorizzazione.03:20 : Introduciamo “i GRUPPI”05:00 : Il “CONTENITORE” di utenti06:00 : Facciamo un esempio per capire09:00 : RIASSUNTO09:30 : GRAN FINALE‼️ ...2022-08-0331 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole118 ♨️ #SERVER : le AUTORIZZAZIONI (ufficio 3/5 postazioni)118 ♨️ #SERVER : le AUTORIZZAZIONI (ufficio 3/5 postazioni)Dopo aver riconosciuto le persone che si collegano alla rete (autenticazione), oggi andiamo a definire il “perimetro” dei comportamenti possibili: le Autorizzazoni.============================== INDEX ==============================00:00 : INTRO00:22 : SIGLA00:32 : PRESENTAZIONE01:00 : REIPILOGO: Ufficio, Server, Sistemi, tutto quello che ci siamo fin qui detti.03:30 : le AUTORIZZAZIONE su file e cartelle04:36 : Riservatezza e Integrità dei dati06:40 : RIASSUNTO07:50 : GRAN FINALE‼️ ==============================QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 puntate a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.Se hai perso qualche puntata, puoi riascoltarla su una dei miei canaliI miei...2022-08-0110 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole118 ♨️ #SERVER : le AUTORIZZAZIONI (ufficio 3/5 postazioni)118 ♨️ #SERVER : le AUTORIZZAZIONI (ufficio 3/5 postazioni)Dopo aver riconosciuto le persone che si collegano alla rete (autenticazione), oggi andiamo a definire il “perimetro” dei comportamenti possibili: le Autorizzazoni.============================== INDEX ==============================00:00 : INTRO00:22 : SIGLA00:32 : PRESENTAZIONE01:00 : REIPILOGO: Ufficio, Server, Sistemi, tutto quello che ci siamo fin qui detti.03:30 : le AUTORIZZAZIONE su file e cartelle04:36 : Riservatezza e Integrità dei dati06:40 : RIASSUNTO07:50 : GRAN FINALE‼️ ==============================QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 puntate a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.Se hai perso qualche puntata, puoi riascoltarla su una dei miei canaliI miei...2022-08-0110 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole117 ♨️ #SERVER : SingleSignOne (ufficio 3/5 postazioni)117 ♨️ #SERVER : l’ SingleSignOne (ufficio 3/5 postazioni)Un sistema di autenticazione che consente d’inserire le credenziali una sola volta per poi utilizzarle su più applicativi o componenti di rete.Questo è uno degli altri vantaggi d’installare un sistema operativo Server.============================== INDEX ==============================00:00 : INTRO00:5 : SIGLA00:15 : PRESENTAZIONE00:50 : REIPILOGO03:30 : Il Sistema di Single Sign On05:00 : Come applicarlo alla nostra rete (3/5 postazioni)08:0 : RIASSUNTO09:30 : GRAN FINALE‼️ ==============================QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 puntate a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.Se hai perso qualche puntata, puoi riascoltarla su...2022-07-2911 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole117 ♨️ #SERVER : SingleSignOne (ufficio 3/5 postazioni)117 ♨️ #SERVER : l’ SingleSignOne (ufficio 3/5 postazioni)Un sistema di autenticazione che consente d’inserire le credenziali una sola volta per poi utilizzarle su più applicativi o componenti di rete.Questo è uno degli altri vantaggi d’installare un sistema operativo Server.============================== INDEX ==============================00:00 : INTRO00:5 : SIGLA00:15 : PRESENTAZIONE00:50 : REIPILOGO03:30 : Il Sistema di Single Sign On05:00 : Come applicarlo alla nostra rete (3/5 postazioni)08:0 : RIASSUNTO09:30 : GRAN FINALE‼️ ==============================QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 puntate a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.Se hai perso qualche puntata, puoi riascoltarla su...2022-07-2911 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole116 ♨️ #SERVER : l’ #AUTENTICAZIONE (ufficio 3/5 postazioni)116 ♨️ #SERVER : l’ #AUTENTICAZIONE (ufficio 3/5 postazioni)Iniziamo a raccogliere i frutti di quanto fin qui seminato nella serie dei #SERVER andando a capire come possiamo organizzare un sistema di autenticazione sicuro attraverso i sistemi presentati nelle puntate precedenti============================== INDEX ==============================00:00 : INTRO00:10 : SIGLA00:20 : PRESENTAZIONE00:40 : REIPILOGO03:30 : L’ AUTENTICAZIONE06:00 : Perché utilizzare questi strumenti07:10 : RIASSUNTO07:30 : GRAN FINALE‼️ ==============================QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 puntate a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.Se hai perso qualche puntata, puoi riascoltarla su una dei miei canaliI miei Social 👉 Metti like sulla nostra pagina FACEBOOK https://www.facebook.com/iacovittimarco👉 Iscriviti al nostro c...2022-07-2708 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole116 ♨️ #SERVER : l’ #AUTENTICAZIONE (ufficio 3/5 postazioni)116 ♨️ #SERVER : l’ #AUTENTICAZIONE (ufficio 3/5 postazioni)Iniziamo a raccogliere i frutti di quanto fin qui seminato nella serie dei #SERVER andando a capire come possiamo organizzare un sistema di autenticazione sicuro attraverso i sistemi presentati nelle puntate precedenti============================== INDEX ==============================00:00 : INTRO00:10 : SIGLA00:20 : PRESENTAZIONE00:40 : REIPILOGO03:30 : L’ AUTENTICAZIONE06:00 : Perché utilizzare questi strumenti07:10 : RIASSUNTO07:30 : GRAN FINALE‼️ ==============================QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 puntate a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.Se hai perso qualche puntata, puoi riascoltarla su una dei miei canaliI miei Social 👉 Metti like sulla nostra pagina FACEBOOK https://www.facebook.com/iacovittimarco👉 Iscriviti al nostro c...2022-07-2708 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole115 ♨️ #SERVER e la gestione della #RISERVATEZZA (ufficio 3/5 postazioni)115 ♨️ #SERVER e la gestione della #RISERVATEZZA (ufficio 3/5 postazioni)Autenticazione, Autorizzazione e Controllo: introduciamo questi concetti nella nostra rete grazie al server che abbiamo assemblato e installato nelle puntate precedenti.============================== INDEX ==============================00:00 : INTRO00:25 : SIGLA00:35 : PRESENTAZIONE00:50 : REIPILOGO02:30 : La RISERVATEZZA02:50 : TRE (3) CONCETTI BASICI02:30 : Autenticazione, Autorizzazione e Controllo04:05 : Primary Domain Controller (PDC) 05:30 : Riassumendo06:00 : GRAN FINALE‼️ ==============================QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 puntate a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.Se hai perso qualche puntata, puoi riascoltarla su una dei miei canaliI miei Social 👉 Metti like s...2022-07-2509 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole115 ♨️ #SERVER e la gestione della #RISERVATEZZA (ufficio 3/5 postazioni)115 ♨️ #SERVER e la gestione della #RISERVATEZZA (ufficio 3/5 postazioni)Autenticazione, Autorizzazione e Controllo: introduciamo questi concetti nella nostra rete grazie al server che abbiamo assemblato e installato nelle puntate precedenti.============================== INDEX ==============================00:00 : INTRO00:25 : SIGLA00:35 : PRESENTAZIONE00:50 : REIPILOGO02:30 : La RISERVATEZZA02:50 : TRE (3) CONCETTI BASICI02:30 : Autenticazione, Autorizzazione e Controllo04:05 : Primary Domain Controller (PDC) 05:30 : Riassumendo06:00 : GRAN FINALE‼️ ==============================QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 puntate a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.Se hai perso qualche puntata, puoi riascoltarla su una dei miei canaliI miei Social 👉 Metti like s...2022-07-2509 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole114 ♨️ #SERVER: il Dominio di Rete114 ♨️ #SERVER: il Dominio di ReteScopriamo un elemento fondamentale dei software necessari per gestire la sicurezza di una rete dalle 3 alle 5 postazioni di lavoro============================== INDEX ==============================00:00 : INTRO00:11 : SIGLA00:21 : PRESENTAZIONE00:50 : REIPILOGO01:35 : Alcune Precisazioni sul DOMINIO01:50 : Dominio Web02:19 : Dominio di Rete03:30 : il confine della Gestione04:55 : Riassumendo06:10 : GRAN FINALE‼️ ==============================QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 video a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.Se hai perso qualche puntata, puoi riascoltarla su una dei miei canaliI miei Social 👉 Metti like sulla nostra pagina FACEBOOK https://www.facebook.com/iacovittimarco👉 Iscriviti al nostro canale...2022-07-2208 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole114 ♨️ #SERVER: il Dominio di Rete114 ♨️ #SERVER: il Dominio di ReteScopriamo un elemento fondamentale dei software necessari per gestire la sicurezza di una rete dalle 3 alle 5 postazioni di lavoro============================== INDEX ==============================00:00 : INTRO00:11 : SIGLA00:21 : PRESENTAZIONE00:50 : REIPILOGO01:35 : Alcune Precisazioni sul DOMINIO01:50 : Dominio Web02:19 : Dominio di Rete03:30 : il confine della Gestione04:55 : Riassumendo06:10 : GRAN FINALE‼️ ==============================QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 video a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.Se hai perso qualche puntata, puoi riascoltarla su una dei miei canaliI miei Social 👉 Metti like sulla nostra pagina FACEBOOK https://www.facebook.com/iacovittimarco👉 Iscriviti al nostro canale...2022-07-2208 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole113 ♨️ #SERVER: Scopriamo l’ #ActiveDirectory113 ♨️ #SERVER: Scopriamo l’ #ActiveDirectoryScopriamo un elemento fondamentale dei software necessari per gestire la sicurezza di una rete dalle 3 alle 5 postazioni di lavoro============================== INDEX ==============================00:00 : INTRO00:15 : SIGLA00:25 : PRESENTAZIONE00:50 : REIPILOGO01:40 : ACTIVE DIRECTORY02:15 : La Reception della Rete03:20 : Come funziona e cosa fa l’Active Directory 05:30 : GRAN FINALE‼️ ==============================QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 puntate a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.Se hai perso qualche puntata, puoi riascoltarla su una dei miei canaliI miei Social 👉 Metti like sulla nostra pagina FACEBOOK https://www.facebook.com/iacovittimarco👉 Iscriviti al nostro canale YOUTUBE con i video organizzati in playlist (cerca Marco Iacovitti)👉...2022-07-2007 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole113 ♨️ #SERVER: Scopriamo l’ #ActiveDirectory113 ♨️ #SERVER: Scopriamo l’ #ActiveDirectoryScopriamo un elemento fondamentale dei software necessari per gestire la sicurezza di una rete dalle 3 alle 5 postazioni di lavoro============================== INDEX ==============================00:00 : INTRO00:15 : SIGLA00:25 : PRESENTAZIONE00:50 : REIPILOGO01:40 : ACTIVE DIRECTORY02:15 : La Reception della Rete03:20 : Come funziona e cosa fa l’Active Directory 05:30 : GRAN FINALE‼️ ==============================QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 puntate a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.Se hai perso qualche puntata, puoi riascoltarla su una dei miei canaliI miei Social 👉 Metti like sulla nostra pagina FACEBOOK https://www.facebook.com/iacovittimarco👉 Iscriviti al nostro canale YOUTUBE con i video organizzati in playlist (cerca Marco Iacovitti)👉...2022-07-2007 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole112 ♨️ #SERVER: #SistemaOpearitivo come viene avviato e quale scegliere112 ♨️ #SERVER: #SistemaOpearitivo come viene avviato e quale scegliereCosa accade quando accendo il mio server (o qualsiasi altro computer), come parte il sistema operativo?Quali sono i sistemi operativi, quali sono le loro caratteristiche e quale scegliere all’interno di una rete che si caratterizza con un numero di postazioni comprese tra 2 e 5?Diamo risposta a queste domande nella puntata di oggi============================== INDEX ==============================00:00 : INTRO00:15 : SIGLA00:25 : PRESENTAZIONE00:50 : REIPILOGO02:25 : Cosa Accade quando accendiamo un server (o qualsiasi altro PC)03:10 : il BIOS e il suo appello05:00 : Avviamo il sis...2022-07-1813 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole112 ♨️ #SERVER: #SistemaOpearitivo come viene avviato e quale scegliere112 ♨️ #SERVER: #SistemaOpearitivo come viene avviato e quale scegliereCosa accade quando accendo il mio server (o qualsiasi altro computer), come parte il sistema operativo?Quali sono i sistemi operativi, quali sono le loro caratteristiche e quale scegliere all’interno di una rete che si caratterizza con un numero di postazioni comprese tra 2 e 5?Diamo risposta a queste domande nella puntata di oggi============================== INDEX ==============================00:00 : INTRO00:15 : SIGLA00:25 : PRESENTAZIONE00:50 : REIPILOGO02:25 : Cosa Accade quando accendiamo un server (o qualsiasi altro PC)03:10 : il BIOS e il suo appello05:00 : Avviamo il sis...2022-07-1813 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole110 ♨️ #SERVER: LA #RAM ‼️110 ♨️ #SERVER: LA #RAM ‼️RAM, la memoria del SERVER.Scopriamo oggi come funziona, come capire quanta installarne e il legame che esiste tra questo componente e le prestazioni del server stesso.============================== INDEX ==============================00:00 : INTRO00:25 : SIGLA00:35 : PRESENTAZIONE02:00 : REIPILOGO02:55 : LA MEMORIA: RAM03:15 : Come Funziona la RAM05:25 : Dimensionare la RAM: cosa considerare06:35 : PRESTAZIONI e RAM, strettamente collegate07:50 : GRAN FINALE‼️ ==============================QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 video a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.Se hai perso qualche puntata, puoi riascoltarla su una dei miei canaliI mie...2022-07-1509 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole110 ♨️ #SERVER: LA #RAM ‼️110 ♨️ #SERVER: LA #RAM ‼️RAM, la memoria del SERVER.Scopriamo oggi come funziona, come capire quanta installarne e il legame che esiste tra questo componente e le prestazioni del server stesso.============================== INDEX ==============================00:00 : INTRO00:25 : SIGLA00:35 : PRESENTAZIONE02:00 : REIPILOGO02:55 : LA MEMORIA: RAM03:15 : Come Funziona la RAM05:25 : Dimensionare la RAM: cosa considerare06:35 : PRESTAZIONI e RAM, strettamente collegate07:50 : GRAN FINALE‼️ ==============================QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 video a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.Se hai perso qualche puntata, puoi riascoltarla su una dei miei canaliI mie...2022-07-1509 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole111 ♨️ #SERVER: i #DISCHI, #HardDisk (#HDD) ‼️111 ♨️ #SERVER: i #DISCHI, #HardDisk (#HDD) ‼️Hard Disk Drive (HDD), il disco rigido che conserva i datiSui nostri canali abbiamo un’intera serie dedicata agli Hard Disk e quindi in questa puntata parleremo della loro contestualizzazione nel sistema dei server.Quali tipo di disco scegliere, quanti ne dovremo prevedere e come dovremmo configurarli? Le risposte le troviamo nel corso di queste puntate.============================== INDEX ==============================00:00 : INTRO00:17 : SIGLA00:27 : PRESENTAZIONE00:50 : REIPILOGO02:40 : DISCHI dei SERVER #HDD03:20 : I 2 tipi di DISCHI 05:23 : Il RAID07:30 : Configurazione consigliata per una rete con 3/5 postazioni...2022-07-1312 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole111 ♨️ #SERVER: i #DISCHI, #HardDisk (#HDD) ‼️111 ♨️ #SERVER: i #DISCHI, #HardDisk (#HDD) ‼️Hard Disk Drive (HDD), il disco rigido che conserva i datiSui nostri canali abbiamo un’intera serie dedicata agli Hard Disk e quindi in questa puntata parleremo della loro contestualizzazione nel sistema dei server.Quali tipo di disco scegliere, quanti ne dovremo prevedere e come dovremmo configurarli? Le risposte le troviamo nel corso di queste puntate.============================== INDEX ==============================00:00 : INTRO00:17 : SIGLA00:27 : PRESENTAZIONE00:50 : REIPILOGO02:40 : DISCHI dei SERVER #HDD03:20 : I 2 tipi di DISCHI 05:23 : Il RAID07:30 : Configurazione consigliata per una rete con 3/5 postazioni...2022-07-1312 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole109 ♨️ #SERVER: il #PROCESSORE, #CPU ‼️109 ♨️ #SERVER: il #PROCESSORE, #CPU ‼️Cos’è un processore, dove sta, cosa fa e soprattutto come funziona (per grandi linee).Scopriamo in questa puntata quali sono le caratteristiche di un processore e quali sono gli aspetti da dover considerare quando ne scegliamo uno per il nostro server.============================== INDEX ==============================00:00 : INTRO00:42 : SIGLA00:52 : PRESENTAZIONE01:15 : REIPILOGO02:55 : Il PROCESSORE03:00 : Apriamo il Server03:30 : Cosa fa il processore04:00 : Spieghiamo la CACHE del processore05:50 : Dimensionare il processore 06:35 : Il possibile DOPPIO PROCESSORE07:45 : GRAN FINALE‼️ ==============================QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 video a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo d...2022-07-1109 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole109 ♨️ #SERVER: il #PROCESSORE, #CPU ‼️109 ♨️ #SERVER: il #PROCESSORE, #CPU ‼️Cos’è un processore, dove sta, cosa fa e soprattutto come funziona (per grandi linee).Scopriamo in questa puntata quali sono le caratteristiche di un processore e quali sono gli aspetti da dover considerare quando ne scegliamo uno per il nostro server.============================== INDEX ==============================00:00 : INTRO00:42 : SIGLA00:52 : PRESENTAZIONE01:15 : REIPILOGO02:55 : Il PROCESSORE03:00 : Apriamo il Server03:30 : Cosa fa il processore04:00 : Spieghiamo la CACHE del processore05:50 : Dimensionare il processore 06:35 : Il possibile DOPPIO PROCESSORE07:45 : GRAN FINALE‼️ ==============================QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 video a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo d...2022-07-1109 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole108 ♨️ #SERVER sempre connesso: la SCHEDA di RETE‼️108 ♨️ #SERVER sempre connesso: la SCHEDA di RETE‼️L’importanza fondamentale di una scheda di rete per il nostro server che ha il compito di erogare servizi alla rete e quali precauzioni prendere per prevenire il malfunzionamento di questo componente.============================== INDEX ==============================00:00 : INTRO00:12 : SIGLA00:22 : PRESENTAZIONE00:52 : REIPILOGO01:40 : La SCHDE di RETE03:00 : L’importanza della scheda di rete03:30 : La SCHEDA di BACKUP05:20 : Alcune raccomandazioni05:55 : GRAN FINALE‼️ ==============================QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 video a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.Se hai perso qualche...2022-07-0807 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole108 ♨️ #SERVER sempre connesso: la SCHEDA di RETE‼️108 ♨️ #SERVER sempre connesso: la SCHEDA di RETE‼️L’importanza fondamentale di una scheda di rete per il nostro server che ha il compito di erogare servizi alla rete e quali precauzioni prendere per prevenire il malfunzionamento di questo componente.============================== INDEX ==============================00:00 : INTRO00:12 : SIGLA00:22 : PRESENTAZIONE00:52 : REIPILOGO01:40 : La SCHDE di RETE03:00 : L’importanza della scheda di rete03:30 : La SCHEDA di BACKUP05:20 : Alcune raccomandazioni05:55 : GRAN FINALE‼️ ==============================QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 video a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.Se hai perso qualche...2022-07-0807 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole107 ♨️ #SERVER: gli #ALIMENTATORI sono IMPORTANTISSIMI‼️107 ♨️ #SERVER: gli #ALIMENTATORI sono IMPORTANTISSIMI‼️Il primo elemento di contatto tra il nostro #SERVER e il mondo che lo circonda…è l’alimentatore, il componente che ha il compito di adattare la corrente della rete elettrica alle esigenze dei componenti interni del nostro #SERVER.In questa puntata scopriamo quanto sia importante questo componente e come potersi garantire il suo corretto e continuo funzionamento nel tempo.============================== INDEX ==============================00:00 : INTRO00:07 : SIGLA00:17 : PRESENTAZIONE00:52 : REIPILOGO01:40 : ALIMENTATORE del SERVER03:00 : L’importanza dell’alimentatore04:00 : L’ALIMENTATORE di BACKUP05:20 : Alcune raccomandazioni05:55 : GRAN FINALE‼️ ...2022-07-0607 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole107 ♨️ #SERVER: gli #ALIMENTATORI sono IMPORTANTISSIMI‼️107 ♨️ #SERVER: gli #ALIMENTATORI sono IMPORTANTISSIMI‼️Il primo elemento di contatto tra il nostro #SERVER e il mondo che lo circonda…è l’alimentatore, il componente che ha il compito di adattare la corrente della rete elettrica alle esigenze dei componenti interni del nostro #SERVER.In questa puntata scopriamo quanto sia importante questo componente e come potersi garantire il suo corretto e continuo funzionamento nel tempo.============================== INDEX ==============================00:00 : INTRO00:07 : SIGLA00:17 : PRESENTAZIONE00:52 : REIPILOGO01:40 : ALIMENTATORE del SERVER03:00 : L’importanza dell’alimentatore04:00 : L’ALIMENTATORE di BACKUP05:20 : Alcune raccomandazioni05:55 : GRAN FINALE‼️ ...2022-07-0607 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole106 ♨️ SERVER: sempre accesi ‼️ Come fare se va via la corrente❓106 ♨️ SERVER: sempre accesi ‼️ Come fare se va via la corrente❓Oggi presentiamo gli UPS, i gruppi di continuità che sono in grado di garantire l’alimentazione elettrica dei nostri dispositivi elettronici anche nei casi in cui si viene meno quella del rete elettrica.Strumenti importantissimi per proteggere i dispositivi anche da picchi improvvisi di tensione.Scopriamoli nella puntata di oggi.============================== INDEX ==============================00:00 : INTRO00:10 : SIGLA00:20 : PRESENTAZIONE01:55 : REIPILOGO02:34 : ALIMENTAZIONE dei SERVER03:20 : CONTINUITA’ DELL’ALIMENTAZIONE04:00 : NON SPENGERE IL SERVER04:48 : UPS: il GRUPPO di CONTINUITÁ06:00 : INTERRUZIONE di CORRENTE: cosa succede06:56...2022-07-0412 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole106 ♨️ SERVER: sempre accesi ‼️ Come fare se va via la corrente❓106 ♨️ SERVER: sempre accesi ‼️ Come fare se va via la corrente❓Oggi presentiamo gli UPS, i gruppi di continuità che sono in grado di garantire l’alimentazione elettrica dei nostri dispositivi elettronici anche nei casi in cui si viene meno quella del rete elettrica.Strumenti importantissimi per proteggere i dispositivi anche da picchi improvvisi di tensione.Scopriamoli nella puntata di oggi.============================== INDEX ==============================00:00 : INTRO00:10 : SIGLA00:20 : PRESENTAZIONE01:55 : REIPILOGO02:34 : ALIMENTAZIONE dei SERVER03:20 : CONTINUITA’ DELL’ALIMENTAZIONE04:00 : NON SPENGERE IL SERVER04:48 : UPS: il GRUPPO di CONTINUITÁ06:00 : INTERRUZIONE di CORRENTE: cosa succede06:56...2022-07-0412 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole105 ♨️ INIZIAMO la serie sui SERVER ‼️105 ♨️ INIZIAMO la serie sui SERVER ‼️In questa puntata iniziamo la nostra serie sui SERVER iniziando a descriverne alcune caratteristiche e condividendo alcune esperienze che ci permettono di evitare alcuni errori.============================== INDEX ==============================00:00 : INTRO00:20 : SIGLA00:30 : PRESENTAZIONE00:55 : SIAMO nel 2° LIVELLO di di Sicurezza Informatica in Pillole01:40 :INTRODUCIAMO I SERVER02:20 : COS’E’ UN SERVER04:45 : MAI USARE VECCHI COMPUTER03:35 : INTRODUCIAMO I SEREVER06:00 : ALCUNE CARATTERISTICHE06:46 : GARANTIRE CONTINUITA’ di SERVIZIO06:38 : GRAN FINALE‼️ ==============================QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 video a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢...2022-07-0109 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole105 ♨️ INIZIAMO la serie sui SERVER ‼️105 ♨️ INIZIAMO la serie sui SERVER ‼️In questa puntata iniziamo la nostra serie sui SERVER iniziando a descriverne alcune caratteristiche e condividendo alcune esperienze che ci permettono di evitare alcuni errori.============================== INDEX ==============================00:00 : INTRO00:20 : SIGLA00:30 : PRESENTAZIONE00:55 : SIAMO nel 2° LIVELLO di di Sicurezza Informatica in Pillole01:40 :INTRODUCIAMO I SERVER02:20 : COS’E’ UN SERVER04:45 : MAI USARE VECCHI COMPUTER03:35 : INTRODUCIAMO I SEREVER06:00 : ALCUNE CARATTERISTICHE06:46 : GARANTIRE CONTINUITA’ di SERVIZIO06:38 : GRAN FINALE‼️ ==============================QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 video a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢...2022-07-0109 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole104 ♨️ Introduciamo i SERVER ‼️104 ♨️ Introduciamo i SERVER ‼️Dobbiamo apportare delle modifiche alla nostra struttura per aggiornarla dalle 2 postazioni precedentemente viste (livello 1 SoHo) alle 3/5 postazioni del livello 2 (liberi Professionisti).In questa puntata iniziamo il nostro cambiamento============================== INDEX ==============================00:00 : INTRO00:15 : SIGLA00:25 : PRESENTAZIONE00:45 : SIAMO nel 2° LIVELLO di di Sicurezza Informatica in Pillole01:35 : LA STRUTTURA CRESCE 02:45 : UNA NUOVA ORGANIZZAZIONE04:00 : CAMBIAMENTI03:35 : INTRODUCIAMO I SEREVER05:40 : HARDWARE e SOFTWARE06:38 : GRAN FINALE‼️ QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 video a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.Se hai perso qualche puntata, puoi riascoltarla...2022-06-2908 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole104 ♨️ Introduciamo i SERVER ‼️104 ♨️ Introduciamo i SERVER ‼️Dobbiamo apportare delle modifiche alla nostra struttura per aggiornarla dalle 2 postazioni precedentemente viste (livello 1 SoHo) alle 3/5 postazioni del livello 2 (liberi Professionisti).In questa puntata iniziamo il nostro cambiamento============================== INDEX ==============================00:00 : INTRO00:15 : SIGLA00:25 : PRESENTAZIONE00:45 : SIAMO nel 2° LIVELLO di di Sicurezza Informatica in Pillole01:35 : LA STRUTTURA CRESCE 02:45 : UNA NUOVA ORGANIZZAZIONE04:00 : CAMBIAMENTI03:35 : INTRODUCIAMO I SEREVER05:40 : HARDWARE e SOFTWARE06:38 : GRAN FINALE‼️ QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 video a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.Se hai perso qualche puntata, puoi riascoltarla...2022-06-2908 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole103 ♨️ Introduciamo il 2° LIVELLO ‼️103 ♨️ Introduciamo il 2° LIVELLO ‼️Usciamo dal primo livello SoHo (max 2 postazioni) per avvicinarci al secondo livello tipico dei Liberi Professionisti (da 3 a 5 postazioni).============================== INDEX ==============================00:00 : INTRO00:13 : SIGLA00:19 : PRESENTAZIONE00:45 : DOVE TROVARCI02:00 : INTRODUZIONE del 2° LIVELLO di Sicurezza Informatica in Pillole02:10 : PUNTO della SITUAZIONE04:00 : CAMBIAMENTI04:30 : INTRODUCIAMO NUOVI ELEMENTI06:00 : AGGIORNARE LA STRUTTURA7:45 : GRAN FINALE‼️ ==============================QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 video a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.Se hai perso qualche puntata, puoi riascoltarla su una dei miei canali👉 Metti like sulla nostra pagina FACEBOOK https://www.facebook.com/iacovittimarco👉 Iscriviti al nostro canale YOUTUBE con i video or...2022-06-2709 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole103 ♨️ Introduciamo il 2° LIVELLO ‼️103 ♨️ Introduciamo il 2° LIVELLO ‼️Usciamo dal primo livello SoHo (max 2 postazioni) per avvicinarci al secondo livello tipico dei Liberi Professionisti (da 3 a 5 postazioni).============================== INDEX ==============================00:00 : INTRO00:13 : SIGLA00:19 : PRESENTAZIONE00:45 : DOVE TROVARCI02:00 : INTRODUZIONE del 2° LIVELLO di Sicurezza Informatica in Pillole02:10 : PUNTO della SITUAZIONE04:00 : CAMBIAMENTI04:30 : INTRODUCIAMO NUOVI ELEMENTI06:00 : AGGIORNARE LA STRUTTURA7:45 : GRAN FINALE‼️ ==============================QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️ 3 video a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire il mondo digitale𝟴𝟬 spiegazioni su FUNZIONAMENTO e USO CORRETTO𝟭𝟵 spiegazioni sui BUONI COMPORTAMENTI o COSE da EVITARE...𝗖𝗢𝗡𝗖𝗘𝗧𝗧𝗜, 𝗘𝗦𝗣𝗘𝗥𝗜𝗘𝗡𝗭𝗘 e consigli per l' 𝗢𝗥𝗚𝗔𝗡𝗜𝗭𝗭𝗔𝗭𝗜𝗢𝗡𝗘.Se hai perso qualche puntata, puoi riascoltarla su una dei miei canali👉 Metti like sulla nostra pagina FACEBOOK https://www.facebook.com/iacovittimarco👉 Iscriviti al nostro canale YOUTUBE con i video or...2022-06-2709 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole102 💢 Come possono attaccare i nostri SMARTPHONE102 💢 Come possono attaccare i nostri SMARTPHONEPrima di dare inizio al secondo livello, parliamo un attimo dei possibili attacchi ai nostri dispositivi mobile e a cosa dobbiamo stare attenti per evitare problemi antipatici.============================== INDEX ==============================00:00 : INTRO00:13 : SIGLA00:23 : SMARTPHONE, iOS e Android00:50 : Caratteristiche del sistema APPLE02:00 : Caratteristiche del sistema ANDROID03:35 : 3 LIVELLI di ATTACCO per gli SMARTPHONE03:40 : 1) ATTACCO FISICO e impronta digitale al posto della password05:05 : 2) ATTACCO a livello di CONNESSIONE: Bluethoot e Wi-Fi08:10 : 3) ATTACCO a livello APPLICATIVO09:05 : 4) ATTACCO a livello di LINK: Phshing, Quishing, Smishing10:45 : GRA...2022-06-2412 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole102 💢 Come possono attaccare i nostri SMARTPHONE102 💢 Come possono attaccare i nostri SMARTPHONEPrima di dare inizio al secondo livello, parliamo un attimo dei possibili attacchi ai nostri dispositivi mobile e a cosa dobbiamo stare attenti per evitare problemi antipatici.============================== INDEX ==============================00:00 : INTRO00:13 : SIGLA00:23 : SMARTPHONE, iOS e Android00:50 : Caratteristiche del sistema APPLE02:00 : Caratteristiche del sistema ANDROID03:35 : 3 LIVELLI di ATTACCO per gli SMARTPHONE03:40 : 1) ATTACCO FISICO e impronta digitale al posto della password05:05 : 2) ATTACCO a livello di CONNESSIONE: Bluethoot e Wi-Fi08:10 : 3) ATTACCO a livello APPLICATIVO09:05 : 4) ATTACCO a livello di LINK: Phshing, Quishing, Smishing10:45 : GRA...2022-06-2412 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole101 💢 Un piccolo riassunto di tutto quello che ci siamo fin qui detti101 💢 Un piccolo riassunto di tutto quello che ci siamo fin qui dettiTutto quello che ci siamo detti e quello che ci diremo nelle prossime settimane 😉 ============================== INDEX ==============================00:00 : INTRO00:15 : SIGLA00:24 : PRESENTAZIONE00:40 : COME SIAMO PARTITI: Approccio e Mindset01:19 : PRIVACY, TRACCIAMENTO, ACCESSO ai DATI01:50 : I 3 PILASTRI: RISERVATEZZA INTEGRITA’ DISPONIBILITA’ dei dati02:20 : COMPORTAMENTI DA EVITARE. 03:25 : LIVELLO 1: SoHo, Small Office, Home Office04:10 : RISERVATEZZA, User, password, robustezza delle pasword e furto delle password04:48 : INTEGRITA’ : virus e antivirus, giorno zero, sandbox, monitoring delle risorse05:30 : DISPONIBILITA’ dei dati: backup, nas, raid06:00 : COME ABBIAMO O...2022-06-2208 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole101 💢 Un piccolo riassunto di tutto quello che ci siamo fin qui detti101 💢 Un piccolo riassunto di tutto quello che ci siamo fin qui dettiTutto quello che ci siamo detti e quello che ci diremo nelle prossime settimane 😉 ============================== INDEX ==============================00:00 : INTRO00:15 : SIGLA00:24 : PRESENTAZIONE00:40 : COME SIAMO PARTITI: Approccio e Mindset01:19 : PRIVACY, TRACCIAMENTO, ACCESSO ai DATI01:50 : I 3 PILASTRI: RISERVATEZZA INTEGRITA’ DISPONIBILITA’ dei dati02:20 : COMPORTAMENTI DA EVITARE. 03:25 : LIVELLO 1: SoHo, Small Office, Home Office04:10 : RISERVATEZZA, User, password, robustezza delle pasword e furto delle password04:48 : INTEGRITA’ : virus e antivirus, giorno zero, sandbox, monitoring delle risorse05:30 : DISPONIBILITA’ dei dati: backup, nas, raid06:00 : COME ABBIAMO O...2022-06-2208 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole100 💢 PUNTATA NUMERO 100 ‼️ Come ci siamo arrivati e quale è il percorso che ci aspetta100 💢 PUNTATA NUMERO 100 ‼️ Come siamo arrivati a questo risultato, cosa ci siamo detti e cosa ci aspetta in futuro.============================== INDEX ==============================00:00 : INTRO00:05 : SIGLA00:17 : PRESENTAZIONE00:40 : Oltre 7 mesi di “Sicurezza Informatica in Pillole”01:00 : Ad Agosto iniziavamo a parlare di Sicurezza Informatica01:10 : Venivamo dallo SmartWorking, Centralino Voip, lavagne digitali02:45 : Come nasce “Sicurezza informatica in pillole”03:30 : Dove siamo arrivati nel percorso04:40 : I futuri passaggi, il cammino che si aspetta. 06:40 : Dove puoi trovare i nostri contenuti07: 50 : GRAN FINALE‼️ ==============================QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️3 video a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire come 𝗨𝗦𝗔𝗥𝗘 𝗔𝗟 𝗠𝗘𝗚𝗟𝗜𝗢 𝗜𝗟 𝗩𝗢𝗦𝗧𝗥𝗢 𝗠𝗢𝗡𝗗𝗢 𝗗𝗜𝗚𝗜...2022-06-2008 min

SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole100 💢 PUNTATA NUMERO 100 ‼️ Come ci siamo arrivati e quale è il percorso che ci aspetta100 💢 PUNTATA NUMERO 100 ‼️ Come siamo arrivati a questo risultato, cosa ci siamo detti e cosa ci aspetta in futuro.============================== INDEX ==============================00:00 : INTRO00:05 : SIGLA00:17 : PRESENTAZIONE00:40 : Oltre 7 mesi di “Sicurezza Informatica in Pillole”01:00 : Ad Agosto iniziavamo a parlare di Sicurezza Informatica01:10 : Venivamo dallo SmartWorking, Centralino Voip, lavagne digitali02:45 : Come nasce “Sicurezza informatica in pillole”03:30 : Dove siamo arrivati nel percorso04:40 : I futuri passaggi, il cammino che si aspetta. 06:40 : Dove puoi trovare i nostri contenuti07: 50 : GRAN FINALE‼️ ==============================QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️3 video a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire come 𝗨𝗦𝗔𝗥𝗘 𝗔𝗟 𝗠𝗘𝗚𝗟𝗜𝗢 𝗜𝗟 𝗩𝗢𝗦𝗧𝗥𝗢 𝗠𝗢𝗡𝗗𝗢 𝗗𝗜𝗚𝗜...2022-06-2008 min SICUREZZA e INFORMATICA in PILLOLE (max durata 10 min) ... --> Da Inesperto a Consapevole099 💢 #SoHo, ULTIMA PUNTATA del LIVELLO 1, altri 2 consigli 😉099 💢 #SoHo , ULTIMA PUNTATA del LIVELLO 1Chiudiamo il primo livello, quello dedicato alle piccole strutture Small Offfice -Home Office (piccoli uffici o postazioni di lavoro organizzare in casa), parlando di due elementi della rete che potrebbero aprire varchi pericolosi per la sicurezza informatica.============================== INDEX ==============================00:00 : INTRO00:22 : SIGLA00:32 : PRESENTAZIONE01:00 : Punti a cui fare attenzione01:25 : COLLEGAMENTO WI-FI02:30 : RETE OSPITI03:00 : IL PERICOLO nei PARAGGI04:10 : WEBCAM05:50 : Furti in appartamento06:20 : Sopralluogo digitale07:20 : Foto Social07: 30 : GRAN FINALE‼️ ==============================QUESTA E’:💢 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗜𝗡𝗙𝗢𝗥𝗠𝗔𝗧𝗜𝗖𝗔 𝗜𝗡 𝗣𝗜𝗟𝗟𝗢𝗟𝗘 ‼️3 video a settimana ( Lunedì, Mercoledì, Venerdì ore 14.30)su 𝟭𝟭𝟮 𝗧𝗘𝗠𝗜 𝗱𝗲𝗹 𝗗𝗜𝗚𝗜𝗧𝗔𝗟 𝗤𝗨𝗢𝗧𝗜𝗗𝗜𝗔𝗡𝗢 per capire come 𝗨𝗦𝗔𝗥𝗘 𝗔𝗟 𝗠𝗘𝗚𝗟𝗜𝗢 𝗜𝗟 𝗩𝗢𝗦𝗧𝗥...2022-06-1708 min